Einleitung: Das neue Zeitalter der digitalen Kriegsführung

Wir schreiben das Jahr 2026. Die digitale Landschaft hat sich in den letzten fünf Jahren dramatischer verändert als in den zwei Jahrzehnten zuvor. Während Unternehmen, Regierungen und Einzelpersonen immer tiefer in die vernetzte Welt eintauchen, lauert im Schatten eine ebenso rasante Evolution: die der Cyberkriminalität. Es ist nicht mehr der einsame Hacker im Kapuzenpulli, der in einem dunklen Keller sitzt und versucht, Passwörter zu erraten. Dieses Bild gehört der Vergangenheit an, ebenso wie die Vorstellung, dass eine einfache Firewall und ein Virenscanner ausreichen würden, um ein Unternehmen zu schützen. Heute stehen wir hochorganisierten Syndikaten gegenüber, die modernste Technologien nutzen, um ihre Ziele zu erreichen. Diese kriminellen Organisationen operieren wie multinationale Konzerne, mit Forschungsabteilungen, HR-Teams und einem klaren Return-on-Investment (ROI). Die Waffe ihrer Wahl? Künstliche Intelligenz.

Doch so wie das Gift, so auch das Gegengift. Die Zukunft der IT-Sicherheit liegt nicht mehr nur in statischen Firewalls oder signaturbasierten Virenscannern. Sie liegt in intelligenten, lernenden Systemen – KI-gestützte Abwehrmechanismen, die Angriffe erkennen, bevor sie Schaden anrichten können. In diesem ausführlichen Beitrag werden wir tief in die Materie eintauchen. Wir werden die technischen, psychologischen und strategischen Aspekte dieser neuen Ära beleuchten. Warum ist KI nicht nur ein Buzzword, sondern eine überlebenswichtige Notwendigkeit? Wie funktionieren diese Systeme im Detail? Und was müssen Geschäftsführer und IT-Leiter jetzt tun, um nicht morgen in den Schlagzeilen zu stehen?

Die Relevanz dieses Themas kann nicht unterschätzt werden. Ein einziger erfolgreicher Angriff kann heute nicht nur finanzielle Ruine bedeuten, sondern auch das Vertrauen von Kunden und Partnern unwiderruflich zerstören. In einer Zeit, in der Daten das neue Gold sind, ist der Tresor, der sie schützt, das wichtigste Asset eines jeden Unternehmens. Und dieser Tresor muss intelligent sein. Er muss atmen, lernen und antizipieren. Willkommen in der Zukunft der Cyber Defense.

Dieser Artikel ist ein vertiefender Fachbeitrag aus unserem Content-Cluster. Entdecken Sie die vollständige Übersicht auf unserer Hauptseite: →

Kapitel 1: Die explosive Evolution der Bedrohungslandschaft

Vom Virus zum autonomen Angreifer

Simplizistische Viren

Code-Muster (Signaturen) waren statisch und leicht zu erkennen. Verbreitung manuell via E-Mail.

Polymorphe Malware

Schadsoftware ändert ihren Code bei jeder Infektion. Erste Wellen von Ransomware-as-a-Service.

Autonome Angreifer

KI-gestützte Bots scannen Schwachstellen in Echtzeit. Deepfakes und adaptives Social Engineering.

Um die Notwendigkeit KI-gestützter Sicherheit zu verstehen, müssen wir zunächst einen Blick auf die Gegenseite werfen. Die Evolution der Malware ist erschreckend. In den 90er Jahren hatten wir es mit Viren wie "ILOVEYOU" zu tun – zerstörerisch, aber simplistisch. Sie verbreiteten sich über E-Mail-Anhänge an alle Kontakte. Die Erkennung war einfach: Man suchte nach dem spezifischen Code-Muster (Signatur).

Heute haben wir es mit polymorpher und metamyorpher Malware zu tun, die ihren Code bei jeder Infektion ändert, um der Entdeckung zu entgehen. Aber selbst das ist Schnee von gestern. Die neue Generation von Cyberangriffen ist adaptiv und autonom. Kriminelle Akteure nutzen Machine Learning (ML), um Schwachstellen in Systemen automatisiert zu scannen und auszunutzen.

Zero-Day-Exploits und die Geschwindigkeit des Angriffs

Ein weiteres kritisches Element ist die Zeit. Zwischen dem Entdecken einer Sicherheitslücke (Zero-Day) und dem ersten Angriff vergehen oft nur Minuten. Traditionelle Patch-Management-Zyklen, die Wochen oder Monate dauern, sind hier chancenlos. Angreifer nutzen KI-gestützte Fuzzing-Tools, um Software millionenfach schneller auf Schwachstellen zu testen, als es menschliche Tester könnten. Sie finden die Lücken, bevor die Hersteller sie schließen können.

Sobald ein Angriff im Netzwerk ist, zählt jede Sekunde. Moderne Ransomware verschlüsselt Tausende von Dateien in wenigen Minuten. Ein menschliches Security Operations Center (SOC) braucht im Schnitt 15 bis 60 Minuten, um einen Alarm zu sichten, zu bewerten und zu reagieren. In dieser Zeit ist das Netzwerk längst verloren. Die Reaktion muss in Maschinengeschwindigkeit erfolgen – also im

Kapitel 2: Warum traditionelle Sicherheitssysteme versagen

Traditionelle Sicherheit

- Signaturbasiert: Erkennt nur bekannte Bedrohungen.

- Statisch: Starre Regeln (Firewalls), kein Kontext.

- Reaktiv: Handelt erst, wenn der Schaden entsteht.

- Überfordernd: Zu viele manuelle Alarme für Menschen.

KI-gestützte Abwehr

- Anomalie-Erkennung: Findet unbekannte Zero-Day Attacken.

- Adaptiv: Lernt Nutzerverhalten und versteht Kontext.

- Proaktiv: Antizipiert Angriffe, bevor sie starten.

- Autonom: Reagiert in Millisekunden (SOAR).

Lange Zeit verließen sich Unternehmen auf die klassische "Burgmauer-Strategie" (Perimeter Security): Eine starke Firewall nach außen und Antivirensoftware auf den Endgeräten. Innerhalb der Burgmauern vertraute man jedem. Dieses Modell ist im Zeitalter von Cloud Computing, Home Office und IoT (Internet of Things) obsolet geworden.

lind für den Kontext – und genau hier setzen moderne Angriffe an.Kapitel 3: KI als Gamechanger in der Defensive

Hier betritt die Künstliche Intelligenz die Bühne der Verteidigung. Wenn die Angreifer KI nutzen, müssen die Verteidiger es auch tun. Es ist ein Kampf "Maschine gegen Maschine", bei dem der Mensch die strategische Aufsicht behält.

Technologie-Deep-Dive: Wie funktioniert KI-Security?

Exkurs: Supervised vs. Unsupervised Learning

In der IT-Sicherheit kommen vor allem zwei Arten des maschinellen Lernens zum Einsatz:

- Supervised Learning (Überwachtes Lernen): Die KI wird mit riesigen Datensätzen von "gutartigem" und "bösartigem" Code trainiert. Sie lernt, Merkmale von Malware zu erkennen (z.B. bestimmte API-Aufrufe). Dies ist sehr effektiv gegen Varianten bekannter Angriffe.

- Unsupervised Learning (Unüberwachtes Lernen): Hier kennt die KI keine Einteilung in "gut" oder "böse". Sie analysiert einfach den Datenstrom im Netzwerk und lernt, was "normal" ist (Baseline). Weicht Verhalten davon ab (Anomalie), schlägt sie Alarm. Dies ist entscheidend für Zero-Day-Attacken und Insider-Bedrohungen.

Mustererkennung und Anomaliedetektion

Die größte Stärke von KI und Machine Learning in der IT-Sicherheit ist die granulare Anomaliedetektion. Ein KI-System lernt den "Normalzustand" eines jeden Benutzers und Geräts im Netzwerk. Es weiß, wie der normale Datenverkehr aussieht, welche Mitarbeiter wann arbeiten, welche Anwendungen wie kommunizieren. Jede Abweichung von diesem Normalzustand, so subtil sie auch sein mag, wird sofort erkannt.

Beispiel: Ein Drucker, der plötzlich beginnt, Datenströme an einen unbekannten Server im Internet zu senden. Für eine Firewall mag das wie normaler ausgehender Traffic aussehen (Port 80/443). Für eine KI ist es höchst verdächtig, da Drucker dieses Kommunikationsmuster normalerweise nicht zeigen. So werden IoT-Geräte, die oft schlecht gesichert sind, überwacht.

Predictive Security: Angriffe vorhersehen

Noch einen Schritt weiter geht die prädiktive Sicherheit. Durch die Analyse globaler Bedrohungsdaten, Trends im Darknet und Mustern aus Millionen von Angriffen weltweit kann eine KI Wahrscheinlichkeiten berechnen. Sie kann vorhersagen, welche Systeme am ehesten angegriffen werden und wo Sicherheitslücken entstehen könnten, noch bevor diese aktiv ausgenutzt werden. Dies ermöglicht ein proaktives Handeln statt eines reaktiven "Feuerlöschens". Unternehmen können ihre Verteidigungsmauern verstärken, bevor der Feind überhaupt angreift.

Automatisierte Reaktion (SOAR)

Erkennen ist gut, Handeln ist besser. Security Orchestration, Automation, and Response (SOAR) ist ein Bereich, in dem KI glänzt. Bei einem erkannten Angriff kann das System autonom Gegenmaßnahmen einleiten: Den betroffenen Computer vom Netzwerk isolieren, Benutzerkonten sperren, bösartige Prozesse stoppen, Firewall-Regeln anpassen. Und das alles in Millisekunden, 24/7, ohne dass ein Administrator nachts aus dem Bett geklingelt werden muss. Dies minimiert die "Dwell Time" (die Zeit, die ein Angreifer unbemerkt im System verbringt) drastisch und begrenzt den Schaden. Dies ist besonders bei Ransomware entscheidend, wo jede Sekunde über Tausende verschlüsselter Dateien entscheidet.

Kapitel 4: Anwendungsbeispiele und Fallstudien

Fallstudie 1: Der vereitelte CEO-Fraud

Szenario: Perfekt imitierte E-Mail des Geschäftsführers fordert Millionen-Überweisung.

KI-Erfolg: Natural Language Processing (NLP) erkannte minimale semantische Abweichungen im Schreibstil. Die E-Mail wurde isoliert, bevor der Buchhalter reagieren konnte.

Fallstudie 2: Ransomware-Stopp in 200ms

Szenario: Mitarbeiter aktiviert unwissentlich einen Ransomware-Dropper.

KI-Erfolg: Die EDR-Lösung erkannte den anomalen Prozessaufruf sofort. Innerhalb von Millisekunden wurde der Rechner isoliert – kein Datenverlust.

Fallstudie 3: Insider Threat Detection

Szenario: Ein Mitarbeiter kopiert schleichend Forschungsdaten vor seinem Ausscheiden.

KI-Erfolg: UEBA-Systeme bemerkten den Zugriff auf unübliche Ordner und die Korrelation mit Jobportal-Besuchen. Der Datendiebstahl wurde gestoppt.

Kapitel 5: Der Faktor Mensch in einer KI-Welt

Bedeutet all das, dass wir keine IT-Sicherheitsexperten mehr brauchen? Dass der Mensch überflüssig wird? Ganz im Gegenteil. Die Rolle des Menschen wandelt sich, wird aber wichtiger denn je. KI ist ein Werkzeug, kein Ersatz.

KI als Co-Pilot, nicht Autopilot

Security-Analysten werden nicht ersetzt, sondern entlastet. Die KI übernimmt die Sisyphusarbeit: das Durchforsten von Terabytes an Log-Daten, das Aussortieren von False Positives (Fehlalarmen). In einem durchschnittlichen SOC gehen täglich tausende Alarme ein. Menschen leiden unter "Alert Fatigue" – sie werden müde und übersehen wichtige Warnungen. Die KI filtert vor, priorisiert und bereitet die Daten auf. Dies gibt den Experten die Freiheit, sich auf die wirklich komplexen Fälle zu konzentrieren, strategische Entscheidungen zu treffen und die KI-Systeme zu überwachen und zu trainieren ("Human-in-the-loop"). Wir sprechen hier von "Augmented Intelligence" – der Erweiterung menschlicher Intelligenz durch maschinelle Kapazität.

Psychologie der Sicherheit: Social Engineering

Interessanterweise wird der Mensch durch die perfektionierte Technik zum attraktivsten Ziel. Wenn die Firewall unüberwindbar ist, hackt man eben den Menschen. Social Engineering wird durch KI gefährlicher (wie erwähnt durch Deepfakes). Daher muss auch das Training der Mitarbeiter profitieren. Statt langweiliger Standard-Schulungen können KI-Systeme simulierte Phishing-Kampagnen erstellen, die auf den einzelnen Mitarbeiter zugeschnitten sind. Wer oft auf Links klickt, bekommt spezifisches Training dazu. Dies erhöht die "Human Firewall" effektiver als pauschale Maßnahmen.

Ethische Überlegungen und "Adversarial AI"

Wir müssen uns auch den Risiken stellen. Angreifer können versuchen, die KI-Systeme zu täuschen ("Adversarial Attacks"). Durch minimale Manipulationen an Daten (z.B. Pixel in einem Bild oder Bytes in einer Datei) kann eine KI dazu gebracht werden, eine Malware als harmlos einzustufen ("Poisoning Attack"). Es ist ein ständiges Katz-und-Maus-Spiel, bei dem die KI-Modelle robust gegen solche Angriffe gemacht werden müssen. Zudem müssen Datenschutzfragen geklärt werden, wenn KI-Systeme das Verhalten von Mitarbeitern so genau überwachen. Transparenz (Explainable AI) und Ethik sind hier von zentraler Bedeutung.

Kapitel 6: Der regulatorische Rahmen (NIS2, DORA, DSGVO)

NIS2 Richtlinie

Fordert "Stand der Technik". Wer KI-Abwehr ignoriert, handelt heute oft fahrlässig.

DORA (Finanz)

Fokus auf digitale Resilienz. Systeme müssen Angriffe isolieren und weiterlaufen.

DSGVO

Haftungsrisiken minimieren durch proaktiven Schutz personenbezogener Daten.

Der Gesetzgeber hat die Zeichen der Zeit erkannt und reagiert mit einer nie dagewesenen Regulierungswelle. Allen voran steht die NIS2-Richtlinie (Network and Information Security Directive 2) der EU, die seit Oktober 2024 in nationales Recht umgesetzt sein muss.

Kapitel 7: Strategischer Leitfaden für Unternehmen

Bestandsaufnahme

Identifizieren Sie Ihre "Kronjuwelen" und Assets. Ein Audit durch Experten ist die Basis.

Hybrider Ansatz

Priorisieren Sie E-Mail (Haupt-Einfallstor) und Endpunkte (EDR) für die KI-Integration.

Datenqualität

Sorgen Sie für strukturierte Logs. Eine zentrale Erfassung (SIEM) ist das Fundament.

Managed Services

Nutzen Sie externe Expertise (MSSP), um den Fachkräftemangel zu kompensieren.

Regelmäßige Tests

Validieren Sie Ihre KI-Abwehr durch Penetrationstests von Profis.

"IT-Sicherheit ist kein Zustand, sondern ein Prozess. KI ist der Turbo für diesen Prozess, aber der Fahrer muss immer noch ein Mensch mit Strategie sein." – CTO, Pragma-Code.

Kapitel 8: Blick in die Kristallkugel – IT-Sicherheit 2030

Wenn wir noch weiter in die Zukunft schauen, sehen wir eine Welt der "Autonomen Sicherheit". Systeme werden sich selbst patchen, selbst konfigurieren und selbst verteidigen, ohne menschliches Zutun. Wir werden Netzwerke sehen, die sich organisch verhalten, Angriffe absorbieren und sich anpassen wie ein biologisches Immunsystem. Software wird "Secure by Design" sein, geschrieben von KI-Assistenten, die keinen unsicheren Code zulassen.

Aber auch die Bedrohungen werden sich weiterentwickeln. Wir werden Schwärme von KI-Bots sehen, die koordinierte Angriffe auf Infrastrukturen fahren. Der Einsatz von Quantencomputern auf Angreiferseite könnte heutige Verschlüsselung obsolet machen ("Y2Q"-Problem). Daher ist "Krypto-Agilität" – die Fähigkeit, Verschlüsselungsalgorithmen schnell gegen quantensichere Algorithmen auszutauschen – ein wichtiges Zukunftsthema, an dem schon heute geforscht wird.

Virtuelle Realität und das Metaverse werden neue Angriffsflächen bieten (Biometrie-Hijacking, virtuelle Identitätsdiebstähle). Und schließlich wird die Schnittstelle zwischen Mensch und Maschine (Brain-Computer-Interfaces) die ultimative Grenze der IT-Sicherheit werden. Es bleibt ein ewiges Rennen, aber mit KI haben wir zumindest die Chance, nicht abgehängt zu werden.

Fazit: Handeln Sie, bevor es zu spät ist

Die Botschaft dieses Beitrags ist klar und unmissverständlich: KI in der IT-Sicherheit ist kein "Nice-to-have" Luxus mehr, sondern eine beinharte Notwendigkeit. Die Bedrohungen sind zu schnell, zu komplex, zu zahlreich und zu intelligent für rein menschliche oder regelbasierte Abwehr. Wer heute noch auf die Sicherheitsstrategien von 2020 setzt, handelt fahrlässig und riskiert die Existenz seines Unternehmens.

Es geht nicht darum, Angst zu schüren, sondern Realismus zu walten. Die Tools sind da. Sie sind leistungsfähig und mittlerweile auch für den Mittelstand erschwinglich – besonders durch Managed-Service-Modelle. Die Einführung von KI-Security ist eine Investition in die Überlebensfähigkeit Ihres Unternehmens.

Bei Pragma-Code verstehen wir diese Herausforderungen zutiefst. Wir sind spezialisiert auf modernste IT-Sicherheitslösungen, die KI und maschinelles Lernen nutzen, um Ihr Unternehmen proaktiv zu schützen. Wir analysieren Ihre Architektur, implementieren die passenden Systeme und überwachen sie rund um die Uhr. Warten Sie nicht auf den ersten Ransomware-Screen auf Ihrem Monitor. Nehmen Sie Ihre Sicherheit selbst in die Hand – mit der Macht der künstlichen Intelligenz an Ihrer Seite.

Glossar: Die wichtigsten Begriffe der KI-Sicherheit

Um sich in der Welt der modernen Cybersecurity zurechtzufinden, ist es wichtig, die Fachbegriffe zu verstehen. Hier ist ein ausführliches Glossar der wichtigsten Termini, die in diesem Artikel und in der Branche verwendet werden.

Advanced Persistent Threat (APT)

Ein fortgeschrittener, andauernder Angriff, bei dem sich ein unbefugter Benutzer Zugang zu einem Netzwerk verschafft und dort über einen längeren Zeitraum unentdeckt bleibt. Ziel ist meist Datendiebstahl statt sofortiger Zerstörung. KI-Tools helfen APTs, sich besser zu tarnen.

Adversarial Machine Learning

Eine Technik, bei der Angreifer versuchen, maschinelle Lernmodelle zu täuschen, indem sie manipulierte Eingabedaten liefern. Dies ist der Versuch, die "Sinne" der KI zu verwirren.

Behavioral Analytics (Verhaltensanalyse)

Der Einsatz von Datenanalyse, um Muster im Verhalten von Benutzern oder Entitäten zu erkennen. Abweichungen von der Norm deuten oft auf Sicherheitsvorfälle hin. Dies ist der Kern vieler moderner KI-Sicherheitslösungen.

Botnet

Ein Netzwerk aus privaten Computern, die mit Schadsoftware infiziert wurden und von Kriminellen ferngesteuert werden, ohne dass die Eigentümer es wissen. Botnets werden oft für DDoS-Angriffe oder Spam-Versand genutzt.

CISO (Chief Information Security Officer)

Der leitende Angestellte in einem Unternehmen, der für die Informationssicherheit verantwortlich ist. Er trägt die strategische Verantwortung für den Schutz der Unternehmensdaten.

Deepfake

Mithilfe von künstlicher Intelligenz erstellte synthetische Medien, bei denen eine Person in einem bestehenden Bild oder Video durch das Bild einer anderen Person ersetzt wird. In der Sicherheit oft für Betrug (CEO-Fraud) genutzt.

DDoS (Distributed Denial of Service)

Ein Angriff, bei dem ein Server oder Netzwerk mit einer Flut von Anfragen überlastet wird, sodass er für legitime Nutzer nicht mehr erreichbar ist. KI kann helfen, diese Angriffe intelligent zu steuern oder abzuwehren.

Endpoint Detection and Response (EDR)

Sicherheitstechnologie, die Endgeräte (Computer, Smartphones) überwacht, um Cyber-Bedrohungen zu erkennen und darauf zu reagieren. EDR geht über reine Antivirensoftware hinaus.

Exploit

Ein Stück Software, ein Datenpaket oder eine Befehlsfolge, die eine Sicherheitslücke (Bug) in einer Anwendung oder einem System ausnutzt, um unerwünschtes Verhalten zu erzwingen.

Honeypot

Ein Köder-System, das absichtlich unsicher konfiguriert ist, um Angreifer anzulocken. Ziel ist es, ihre Methoden zu studieren und sie vom echten Netzwerk abzulenken.

Intrusion Detection System (IDS)

Geräte oder Softwareanwendungen, die ein Netzwerk oder Systeme auf böswillige Aktivitäten überwachen (IDS) und diese gegebenenfalls auch aktiv blockieren (IPS).

Malware

Ein Kofferwort für "Malicious Software" (bösartige Software). Dazu gehören Viren, Würmer, Trojaner, Ransomware, Spyware und Adware.

Phishing

Der Versuch, über gefälschte Webseiten, E-Mails oder Kurznachrichten an persönliche Daten eines Internet-Benutzers zu gelangen. Spear-Phishing ist die gezielte Variante gegen bestimmte Personen.

Ransomware

Schadsoftware, die den Zugriff auf das Computersystem oder dessen Daten sperrt oder diese verschlüsselt und vom Opfer ein Lösegeld (Ransom) für die Freigabe verlangt.

Security Operations Center (SOC)

Eine zentrale Einheit in einem Unternehmen, die für alle Sicherheitsfragen auf organisatorischer und technischer Ebene zuständig ist. Hier laufen alle Fäden und Alarme zusammen.

Zero-Day-Exploit

Ein Angriff, der eine Sicherheitslücke ausnutzt, die dem Hersteller der Software noch nicht bekannt ist (er hatte "null Tage" Zeit, sie zu beheben).

Zero Trust

Ein Sicherheitskonzept, das davon ausgeht, dass keinem Benutzer oder Gerät standardmäßig vertraut wird, selbst wenn es sich innerhalb des Firmennetzwerks befindet. "Never trust, always verify."

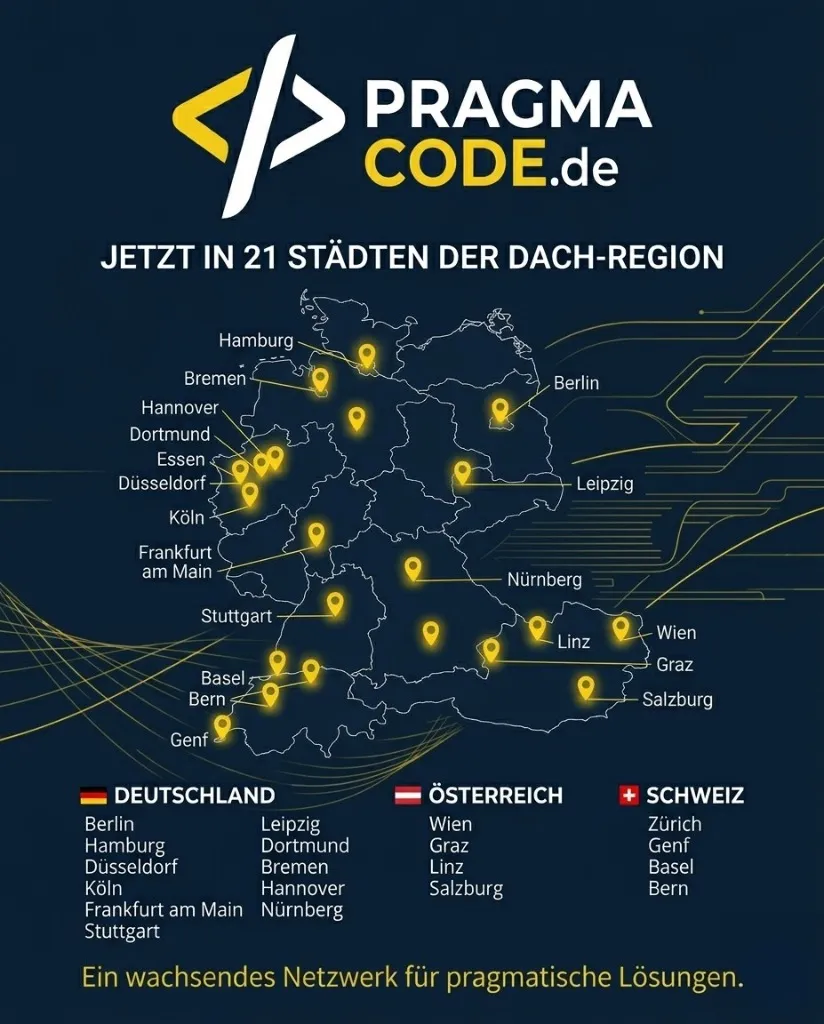

Unsere Expertise vor Ort

Wir sind Ihr digitaler Partner – regional verankert und überregional erfolgreich.

Ist Ihr Unternehmen bereit für die Zukunft der Sicherheit?

Lassen Sie uns gemeinsam Ihre Schwachstellen finden, bevor es Angreifer tun. Vereinbaren Sie noch heute ein unverbindliches Sicherheits-Audit.

Kostenloses Erstgespräch vereinbarenOder schreiben Sie uns direkt für eine individuelle Beratung: [email protected]